Aufdeckung elektronischer Lausch- und Abhörangriffe

IT-Prüfungen | Cyber-TSCM

In der Anfangszeit ging es im Rahmen der Lauschabwehrprüfung lediglich um das Aufspüren verdeckter Minisender (Wanzen) und Kameras und das Erkennen angezapfter Telefone. Heute geht es viel mehr um Cyber-Lauschabwehr & IT-Sicherheit, speziell dem Schutz vor elektronischem Abhören und Ausspähen.

Welche Technologien werden bei Cyber-TSCM geprüft ?

Unser Team erkennt abhörende Bedrohungen und Schwachstellen in den Bereichen Bluetooth, DECT, Wi-Fi (WLAN) und den Mobilfunknetzen:

- Bluetooth: Bluetooth-Signale werden erfasst, analysiert und geortet

- WI-FI / WLAN: Wi-Fi-Signale werden erfasst, analysiert und lokalisiert

- DECT: DECT-Signale werden erfasst, analysiert und geortet

- LTE / 5G: GSM-Signale werden geprüft, analysiert und geortet sowie alle GSM-Netze werden auf Fake-Zellen und IMSI-Catcher analysiert.

Welche Geräte werden bei IT-Prüfungen / Cyber-TSCM geprüft ?

Mobiltelefone, Tablets, PCs, Netzwerkinfrastuktur, IoT-Geräte und ähnliche werden auf Manipulationen geprüft.

Dabei werden - neben physischen Manipulationen - u.a. erkannt:

- Spyware

- Malware

- Trojaner

- Payloads

Prüfungen im Bereich Cyber-Lauschabwehr und IT-Sicherheit

Lauschabwehr Handy / Smartphone

Lauschabwehr Tablet & Notebook

Lauschabwehr Desktop-PCs

Wir prüfen Ihre Desktop PCs auf Keylogger, Manipulationen und Spionagesoftware.

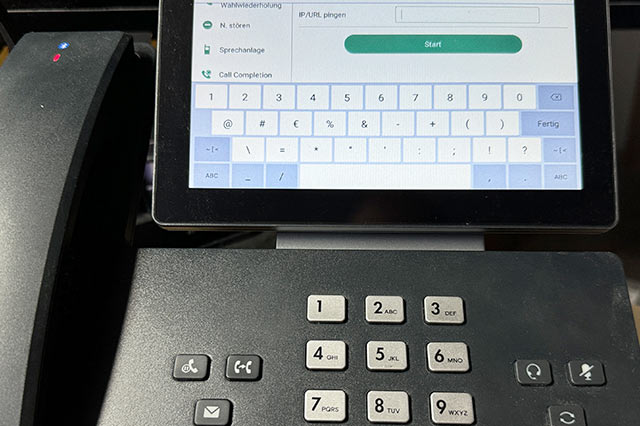

Lauschabwehr VoIP / Multimedia

Lauschabwehr Router und Netzwerke

Lauschabwehr IoT

IT-Sicherheit und regelmäßige Überprüfung im Internet of Things (IoT) ist ein Muss. Viele auf dem Markt vorhandene IoT-Geräte weisen wenig bis gar keine Sicherheitsmechanismen auf und enthalten teilweise diverse Schwachstellen.

Haben Sie Fragen an uns ? Möchten Sie einen Termin vereinbaren ?

Unsere Spezialisten für Informationsschutz helfen Ihnen bundesweit gerne weiter.

Telefon: +49 (0)231 - 546 252 - 30